WiPineapple是一款专为WiFi渗透测试设计的便携式工具,其核心功能是通过伪造接入点(AP)捕获设备连接信息、实施中间人攻击等,常用于网络安全研究和教育领域,以下将从设备准备、基础配置、核心功能操作到注意事项,提供详细教程。

设备准备与初始设置

- 硬件与软件:需准备WiPineapple NANO或Mark VII等型号设备,一台支持监控模式的电脑(推荐Kali Linux系统),以及网线、电源适配器,下载官方Pineapple Manager软件(Windows/Mac/Linux),用于与设备交互。

- 连接设备:通过网线将电脑与WiPineapple的LAN口连接,设备默认IP为192.168.1.1(若无法连接,长按设备复位键恢复默认设置),打开浏览器访问192.168.1.1,进入Web管理界面。

- 固件更新:登录后进入“System”→“Firmware”,检查并更新至最新稳定版固件,确保功能完整性和安全性。

基础模块配置

WiPineapple的核心功能依赖模块(Modules)实现,需通过“Modules”页面安装和管理,以下是关键模块的配置步骤:

| 模块名称 | 功能描述 | 配置要点 |

|---|---|---|

| PineAP | 伪造WiFi热点,吸引设备连接 | 开启模块后,在“SSIDs”中添加目标网络名称(如“Starbucks_Free”),设置广播功率和信道 |

| deauther | 发送解除认证帧,强制设备断开当前连接 | 在“Target SSIDs”中输入目标网络名称,调整攻击强度(建议低功率避免干扰) |

| EvilPortal | 伪造登录页面,捕获用户凭据 | 上传HTML页面(如虚假WiFi登录页),在“Portal Settings”中设置重定向URL |

| SSLStrip | 降级HTTPS连接,拦截明文流量 | 需配合PineAP使用,开启后自动剥离SSL证书,将HTTPS转为HTTP |

操作示例:配置PineAP模块时,点击“Add SSID”输入“Test_Network”,勾选“Enable”后,设备将开始广播该热点,附近设备若自动连接,其MAC地址会显示在“Clients”列表中。

流量捕获与分析

- 启用数据包捕获:进入“Capture”页面,选择无线接口(如wlan0),设置保存路径(默认为/capture/),点击“Start”开始捕获数据包。

- 分析流量:捕获的数据包可通过Wireshark导出分析,或使用内置的“Packets”模块实时查看,在Packets模块中筛选“HTTP”协议,可获取明文传输的账号密码。

高级功能与注意事项

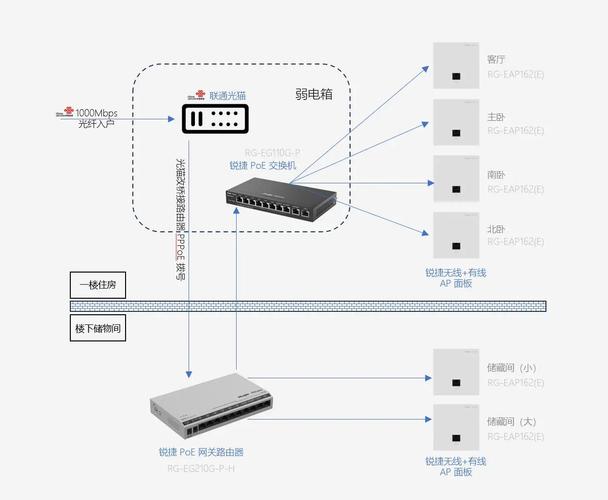

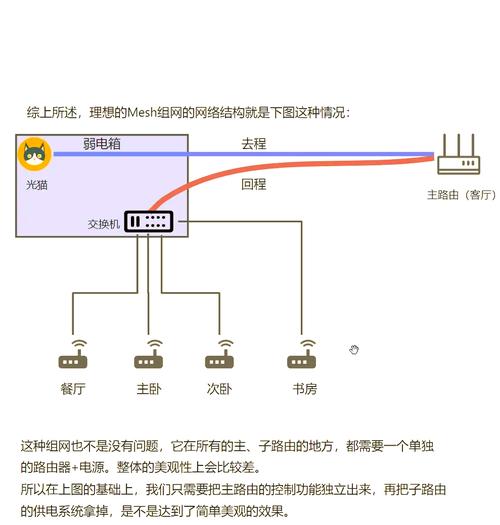

- 网络隔离:为避免攻击行为影响自身网络,建议将电脑与WiPineapple连接至独立的交换机,或使用虚拟机隔离环境。

- 法律合规:WiPineapple仅授权用于合法渗透测试,未经授权的网络攻击可能违反当地法律,测试前需获得目标网络所有者书面许可。

- 信号优化:通过“System”→“Power”调整无线发射功率,过高功率可能触发附近WiFi干扰报警,建议控制在30dBm以内。

相关问答FAQs

Q1:使用WiPineapple时,为什么扫描不到附近的WiFi热点?

A:可能原因包括:①设备未开启监听模式,需在“System”→“Interfaces”中确认wlan0状态为“Monitor”;②信道设置错误,进入“PineAP”→“Settings”,将“Channel”设置为“Auto”或手动匹配目标网络信道;③驱动问题,部分USB网卡需安装特定驱动(如Atheros AR9271)才能支持监听模式。

Q2:如何防止自己的设备被WiPineapple攻击?

A:可通过以下方式防护:①定期更新设备系统及WiFi驱动,修复已知漏洞;②避免连接无密码的陌生WiFi,优先使用WPA3加密网络;③安装防护软件(如Wireshark)监控异常连接请求;④在路由器中启用MAC地址过滤,限制未知设备接入。