2025年互联网安全报告:勒索软件的肆虐与数据泄露的警钟

摘要

2025年,全球网络安全格局经历了前所未有的动荡与挑战,这一年,勒索软件从一种边缘化的网络犯罪手段,演变为席卷全球、影响深远的“数字瘟疫”,以“WannaCry”和“NotPetya”为代表的攻击事件,不仅暴露了全球关键基础设施的脆弱性,也迫使企业和政府重新审视其网络安全策略,大规模数据泄露事件频发,数据隐私保护问题成为公众和监管机构的焦点,本报告将从年度重大安全事件、攻击趋势分析、防御策略演变以及未来展望四个维度,全面回顾2025年的互联网安全态势。

年度重大安全事件回顾

2025年的安全舞台,由几起“史诗级”事件主导,它们深刻地改变了网络安全领域的叙事。

WannaCry勒索软件全球爆发(2025年5月)

- 事件概述:WannaCry(也叫WannaCrypt、WanaCrypt0r)是一种利用“永恒之蓝”(EternalBlue)漏洞传播的勒索软件,该漏洞源自美国国家安全局(NSA)被泄露的武器库。

- 影响范围:在短短几天内,WannaCry袭击了全球150多个国家,影响了包括英国国家医疗服务体系、联邦快递、西班牙电信在内的众多机构,中国的教育、企业和政府部门也未能幸免。

- 历史意义:

- 勒索软件的“武器化”:首次展示了勒索软件在国家级漏洞支持下的巨大破坏力。

- 暴露供应链风险:许多组织因未能及时安装微软的补丁而中招,凸显了软件供应链管理和补丁管理的重要性。

- 唤醒全球意识:这是第一次让普通公众和传统行业深刻感受到网络攻击的现实威胁。

NotPetya攻击(2025年6月)

- 事件概述:在WannaCry余波未平之际,一种名为NotPetya(或称Petya/GoldenEye)的恶意软件席卷全球,起初被认为是勒索软件,但其最终目的并非勒索钱财,而是进行破坏性攻击。

- 主要目标:攻击精准地打击了乌克兰的基础设施,包括政府、银行、机场和电力公司,并迅速蔓延至全球,丹麦航运巨头马士基、美国联邦快递和俄罗斯石油公司等跨国巨头遭受重创,业务中断数周,经济损失高达数十亿美元。

- 历史意义:

- 网络攻击的“战争化”:NotPetya标志着网络攻击从追求经济利益转向了地缘政治破坏,是“混合战争”在网络空间的体现。

- “数字珍珠港”事件:被视为一场国家级别的网络攻击,展示了关键基础设施在遭受协同攻击时的极端脆弱性。

Equifax大规模数据泄露(2025年7月公布)

- 事件概述:美国三大信用机构之一的Equifax宣布,其系统在2025年5月至7月期间遭到入侵,导致约47亿名美国消费者,以及英国和加拿大的部分用户敏感信息泄露,包括姓名、社会安全号码、出生日期、地址,甚至驾照号码和信用卡号。

- 影响:这是当时史上最严重的数据泄露事件之一,对Equifax的品牌声誉造成了毁灭性打击,并引发了全球对数据隐私保护法规的广泛讨论。

- 历史意义:

- 敲响数据隐私警钟:事件让公众意识到,个人数据在大型企业手中并非绝对安全。

- 催生监管变革:直接推动了包括欧盟《通用数据保护条例》在内的一系列更严格的数据保护法规的出台和实施。

主要攻击趋势分析

除了上述标志性事件,2025年的网络攻击呈现出以下几个显著趋势:

勒索软件即服务 成为主流

- 模式:勒索软件作者将勒索软件工具包出租给下级攻击者(“ affiliates”),并按照赎金收入分成,这种模式极大地降低了发动勒索软件攻击的技术门槛,使其在犯罪分子中迅速普及。

- 影响:勒索软件攻击数量呈爆炸式增长,目标不再局限于个人用户,而是转向了拥有重要数据、愿意支付高额赎金的企业和机构。

供应链攻击日益复杂

- 策略:攻击者不再直接攻击防御严密的目标,而是转向其更脆弱的合作伙伴或软件供应商,通过在合法软件或更新包中植入恶意代码,攻击者可以“搭便车”,将恶意软件分发成千上万的最终用户。

- 案例:除了NotPetya,2025年也发生了多起针对软件更新服务器的供应链攻击。

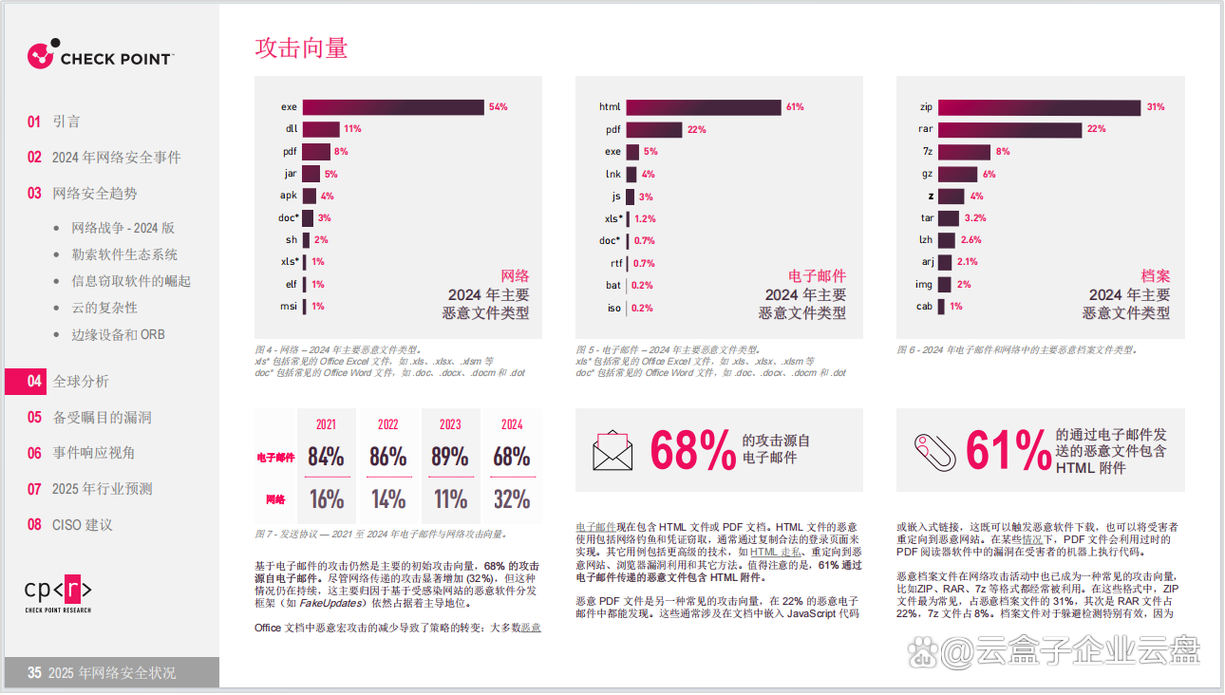

网络钓鱼与商业邮件欺诈 持续高发

- 特点:攻击者利用精心伪装的电子邮件,冒充公司高管、合作伙伴或可信机构,诱骗员工进行转账或泄露敏感信息,这类攻击成本低、成功率高,是企业面临的最常见威胁之一。

- 趋势更加个性化和社会工程学化,难以被传统的邮件过滤系统识别。

物联网 安全问题凸显

- 背景:物联网设备数量激增,但大多数设备在设计时缺乏基本的安全考虑(如默认密码、无法更新)。

- 案例:2025年爆发的Mirai僵尸网络在2025年依然构成威胁,它通过感染大量路由器、摄像头等IoT设备,发动大规模DDoS攻击,导致美国东海岸大面积断网和Twitter、GitHub等知名网站瘫痪,这预示着未来智能城市、工业互联网将面临巨大的安全风险。

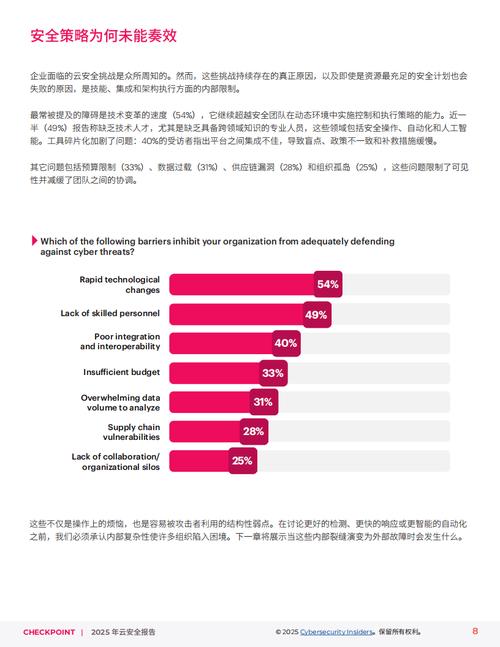

防御策略与响应演变

面对日益严峻的威胁,安全行业也在积极调整防御策略。

从被动防御到主动威胁狩猎

- 转变:传统的“打补丁、防病毒”模式已不足以应对高级威胁,企业开始雇佣“白帽黑客”和安全分析师,主动在网络内部搜寻潜在的威胁活动和恶意行为,而不仅仅是等待警报。

- 技术:安全信息和事件管理、端点检测与响应等平台开始普及,帮助安全团队更快速地检测、分析和响应威胁。

“零信任”架构概念的兴起

- 理念:基于“永不信任,始终验证”的原则,网络边界变得模糊,不再假设内部网络是安全的,无论用户或设备位于何处,每次访问请求都必须经过严格的身份验证和授权。

- 动因:由WannaCry和NotPetya等横向移动攻击催生,旨在限制攻击者在网络内部的扩散能力。

勒索软件应急响应计划成为标配

- 行动:企业开始制定详细的勒索软件应对预案,包括数据备份策略、系统隔离流程、与执法部门的沟通机制以及法律和公关应对方案。

- 核心:强调“备份、备份、再备份”,这是抵御勒索软件最有效、最根本的手段。

总结与未来展望

2025年是网络安全领域的“觉醒之年”,勒索软件的全球大流行和国家级破坏性攻击,彻底打破了网络威胁仅限于虚拟世界的幻想,使其成为影响国家安全、经济稳定和公共安全的现实挑战,Equifax数据泄露则将数据隐私问题推向了全球监管的风口浪尖。

未来展望(基于2025年的趋势):

- 勒索软件持续进化:攻击者将更加专注于加密核心业务系统(如数据库、虚拟机),并采用双重勒索(窃取数据并威胁公开)等新手段。

- 地缘政治网络冲突加剧:NotPetya预示了国家支持的网络攻击将成为常态,关键基础设施(能源、金融、交通)将成为主要战场。

- 隐私法规重塑安全格局:GDPR等法规的实施,使得数据泄露的合规成本急剧上升,数据安全与隐私保护将成为企业IT战略的核心组成部分。

- 人工智能攻防对抗:AI将被用于自动化攻击(如生成钓鱼邮件、发现漏洞)和自动化防御(如威胁检测、响应),攻防对抗将进入智能化阶段。

- 5G与边缘安全:随着5G和边缘计算的普及,攻击面将急剧扩大,对低延迟、高可靠性的安全解决方案提出了新的要求。

2025年为全球网络安全敲响了警钟,它不仅记录了巨大的损失,更指明了未来防御与建设的方向,在数字化浪潮不可逆转的今天,网络安全已不再是技术部门的专属议题,而是关乎每个人、每个组织乃至整个社会生存与发展的基石。