在互联网架构中,IP访问控制参数是网络安全策略的核心组成部分,通过定义规则集对数据包的源IP、目的IP、端口、协议等字段进行过滤,从而实现网络流量的精细化管控,这些参数的配置直接关系到网络的安全性、可用性和合规性,其设计需结合业务场景、威胁模型及管理成本综合考量,以下从技术维度、应用场景及配置逻辑展开详细分析。

IP访问控制参数的核心技术维度

IP访问控制参数的基础是访问控制列表(ACL),其核心参数可分为以下几类:

地址参数

- 源IP地址(Source IP):标识数据包的发起端,可配置为具体IP(如192.168.1.10)、IP段(如192.168.1.0/24)或通配符掩码(如0.0.0.255),限制内网特定IP段访问外部服务器时,需精确匹配源IP范围。

- 目的IP地址(Destination IP):标识数据包的目标端,常用于保护内部服务(如只允许10.0.0.0/8网段访问数据库服务器IP 172.16.1.100)。

- IP地址反掩码(Wildcard Mask):与子网掩码作用相反,“0”表示必须精确匹配,“1”表示任意值,通配符掩码0.0.0.255对应/24网段,0.0.255.255对应/16网段。

端口与协议参数

- 协议类型(Protocol):支持TCP、UDP、ICMP等协议,ICMP协议常用于网络连通性测试(如ping),需限制其类型(如禁止ICMP重定向消息)。

- 源端口(Source Port):通常用于客户端发起的请求(如HTTP客户端端口为随机高端口),但服务器场景需关注目的端口。

- 目的端口(Destination Port):关键参数,对应具体服务(如HTTP/80、HTTPS/443、SSH/22),仅开放443端口允许外部访问Web服务,其余端口拒绝。

标志位与状态参数

- TCP标志位(TCP Flags):用于精细控制TCP连接状态,如SYN=1(新建连接)、ACK=1(确认响应),防御SYN Flood攻击时,可配置规则“允许SYN=1且ACK=0的数据包通过”。

- 连接状态(Stateful Inspection):基于状态检测的ACL(如防火墙会话表)可动态跟踪连接状态,仅允许已建立连接或相关联的返回流量通过,避免配置复杂规则。

时间与范围参数

- 时间范围(Time Range):绑定规则生效时段,如“工作日9:00-18:00允许访问办公系统,其余时间拒绝”,需配合时区配置,避免时间偏差。

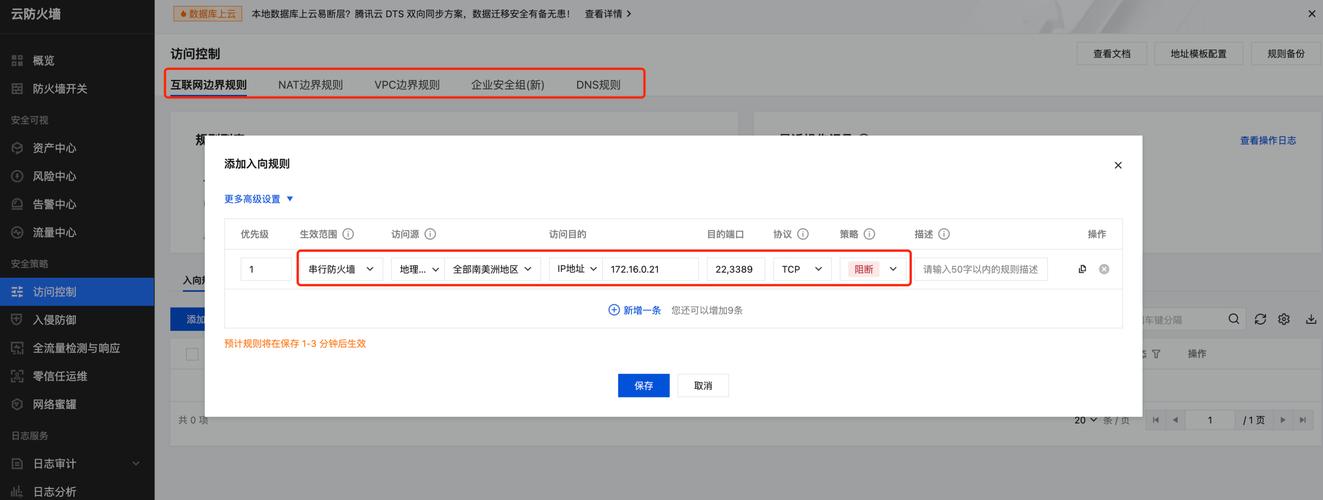

- 地理IP范围(GeoIP):基于IP地理位置的参数,如“禁止来自境外高风险地区IP的访问”,需依赖第三方GeoIP数据库(如MaxMind)。

动作参数

- 允许(Permit/Accept):匹配规则的数据包通过。

- 拒绝(Deny/Drop):直接丢弃数据包,不发送响应(适用于攻击流量)。

- 拒绝并记录(Deny and Log):丢弃数据包同时生成日志,用于审计。

- 重定向(Redirect):将流量转发至指定地址(如WAF集群)。

- 限速(Rate Limit):限制流量速率(如100Mbps),防止带宽滥用。

IP访问控制参数的应用场景与配置示例

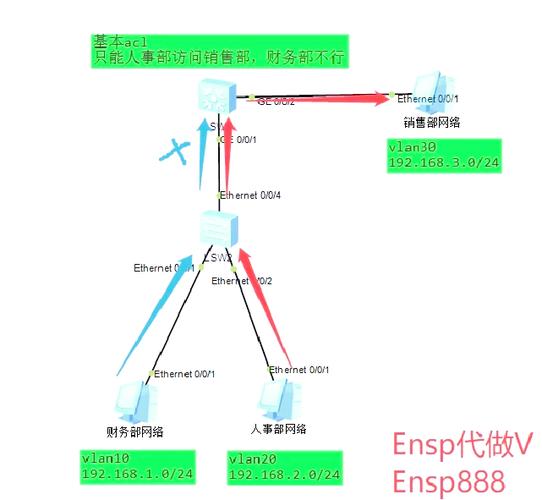

企业内网隔离

场景:研发部(192.168.10.0/24)与财务部(192.168.20.0/24)需隔离,仅允许财务部访问研发部的特定服务器(192.168.10.10:3306)。

配置示例:

rule 10: permit tcp source 192.168.20.0/24 destination 192.168.10.10 destination-port 3306

rule 20: deny ip source 192.168.20.0/24 destination 192.168.10.0/24 互联网服务防护

场景:Web服务器(203.0.113.10)需开放80/443端口,但限制爆破攻击(单IP每分钟请求≤10次)。

配置示例(结合限速与状态检测):

rule 10: permit tcp source any destination 203.0.113.10 destination-port 80,443 stateful

rule 20: rate-limit tcp source-ip destination 203.0.113.10 destination-port 80 max-rate 10/minute VPN访问控制

场景:员工通过VPN(出口IP 203.0.113.200)访问内网,仅允许访问OA服务器(172.16.1.50:80)和文件服务器(172.16.1.60:445)。

配置示例:

rule 10: permit ip source 203.0.113.200 destination 172.16.1.50 destination-port 80

rule 20: permit ip source 203.0.113.200 destination 172.16.1.60 destination-port 445

rule 30: deny ip source 203.0.113.200 destination 172.16.1.0/24 配置IP访问控制参数的注意事项

- 规则顺序优先级:ACL按配置顺序匹配,一旦命中即停止,需将“deny”规则置于“permit”规则之后(默认拒绝所有未匹配流量)。

- 默认策略(Implicit Deny):所有未明确允许的流量均被拒绝,避免配置疏漏导致安全风险。

- 日志与审计:关键规则需开启日志,记录 denied 流量的源/目的IP、端口、时间等信息,便于追溯攻击行为。

- 性能影响:复杂ACL(如大量规则、通配符掩码)可能增加设备CPU负担,需定期优化规则(如合并同类IP段)。

相关问答FAQs

Q1: 为什么ACL规则顺序很重要?如何避免规则冲突?

A1: ACL规则按从上到下的顺序逐条匹配,一旦数据包满足某条规则,即执行对应动作并停止后续匹配,可能导致后续规则失效,配置“permit any”在前会允许所有流量,后续deny规则无效,避免冲突的方法包括:① 按“精确匹配→模糊匹配”顺序配置(如具体IP→IP段→any);② 使用“deny”规则作为兜底,确保未匹配流量被拒绝;③ 定期审计规则,移除冗余或过期规则。

Q2: 如何通过IP访问控制参数防御DDoS攻击?

A2: 防御DDoS攻击需结合多层参数:① 限速:限制单IP/端口的请求频率(如SYN包≤100/秒);② 黑白名单:白名单允许可信IP访问,黑名单丢弃已知攻击IP(如恶意扫描源);③ 协议过滤:禁用非必要协议(如UDP端口135/139),减少攻击面;④ 连接状态检测:仅允许已建立TCP连接的流量返回,丢弃SYN Flood等异常包,需结合专业抗D设备(如清洗中心)进行流量清洗,避免ACL设备过载。