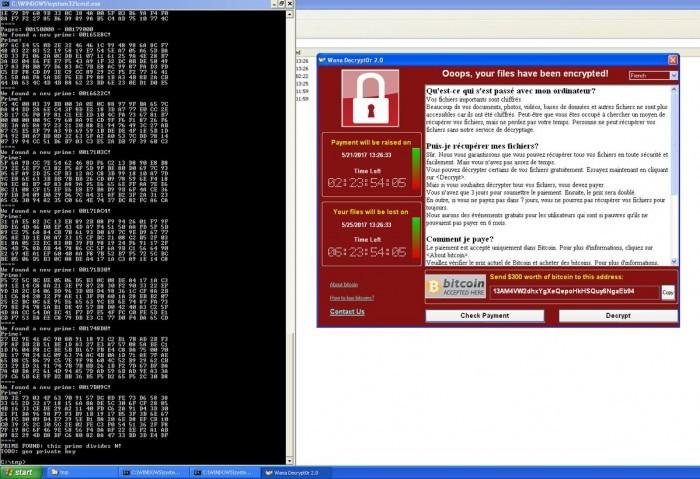

这是一个非常好的问题,它触及了WannaCry勒索软件最核心、也最令人警惕的特点。

简单直接的回答是:WannaCry不连接互联网也能传播和感染,而且它最致命的传播方式恰恰就是在没有公网互联网连接的内网中进行的。

下面我将详细解释为什么,以及它是如何做到的。

核心原因:利用内网漏洞,而非依赖公网

WannaCry之所以可怕,不是因为它需要你主动下载一个带毒文件(虽然这也是一种传播方式),而是因为它具备“蠕虫”的特性,蠕虫病毒的主要特点就是自我复制和主动传播,而WannaCry的“武器”是一个极其危险的漏洞。

主要攻击武器:EternalBlue(永恒之蓝)

这是WannaCry传播的引擎,它不是一个需要你点击的链接或附件,而是一个针对Windows操作系统SMB协议的漏洞。

- 什么是SMB协议? 它是一种在局域网内不同计算机之间共享文件、打印机等资源的协议,只要你的电脑连接到了公司或家庭的局域网(无论这个局域网是否连接了互联网),这个协议就可能被利用。

- 漏洞的本质: EternalBlue允许攻击者在未授权的情况下,通过网络向目标计算机发送 specially crafted(特殊构造)的数据包,如果目标系统存在这个漏洞,攻击者就可以远程执行代码,也就是在你的电脑上任意运行程序,而不需要任何用户名和密码。

传播过程:从一台“跳板机”开始

WannaCry的传播链条通常是这个样子:

- “ Patient Zero”(零号病人): 某个连接了互联网的计算机(比如员工的个人笔记本)被感染了WannaCry,这通常是通过用户点击了钓鱼邮件附件、访问了恶意网站等方式发生的。

- 进入内网: 这台被感染的电脑被带入了公司的办公网络(这个网络没有连接公网互联网,是安全的内网)。

- 扫描与攻击: 一旦进入内网,WannaCry就会利用EternalBlue漏洞,像扫描仪一样在内网中疯狂寻找其他存在此漏洞的计算机,它会自动、主动地去攻击这些电脑。

- 多米诺骨牌效应: 一旦有一台内网电脑被成功感染,这台新“跳板机”会立刻重复第3步,继续扫描和攻击内网中的其他电脑,这个过程可以在几分钟内席卷整个局域网,导致成百上千台电脑被加密。

结论非常清晰:一旦WannaCry通过任何一种方式“渗透”到了你的内网,它就不再需要互联网了,它会利用内网的高速连接和共享协议,像瘟疫一样自我复制和蔓延。

如果完全不连任何网络(物理隔离),会怎样?

如果你的电脑是物理隔离的,也就是说:

- 没有插网线。

- Wi-Fi功能是关闭的。

- 没有蓝牙等其他无线连接。

- 没有使用U盘、移动硬盘等任何可移动存储设备。

你的电脑100%安全,WannaCry无法感染它。

物理隔离是抵御这类网络蠕虫病毒的终极手段,物理隔离也带来了工作效率和数据同步的问题,所以现实中很难做到所有设备都完全物理隔离。

WannaCry的传播途径

为了更清晰地理解,我们可以把WannaCry的传播途径分为两类:

| 传播途径 | 是否需要互联网 | 描述 |

|---|---|---|

| 网络蠕虫传播 (主要方式) | 否 | 利用内网中的 EternalBlue (永恒之蓝) 漏洞,主动扫描和攻击局域网内其他电脑,这是造成大规模、快速感染的根本原因。 |

| 恶意软件下载 (初始感染) | 是 | 用户通过连接互联网的设备,点击钓鱼邮件附件、访问恶意网站、下载捆绑了病毒的软件等方式,导致电脑被感染,这是WannaCry进入内网的“入口”。 |

| 可移动介质传播 | 否 | 病毒通过U盘、移动硬盘等设备,从一台被感染的电脑(无论是否连网)传播到另一台物理隔离的电脑上,这是另一种“跳过”防火墙的方式。 |

如何防范?

理解了原理,防范措施也就很明确了:

- 打好补丁是王道: 这是最重要的一点,微软在WannaCry爆发前就已经发布了修复EternalBlue漏洞的补丁,及时为所有Windows系统安装安全更新,就能从根源上堵住这个最大的漏洞。

- 启用防火墙: 确保Windows防火墙或其他企业级防火墙处于开启状态,并限制不必要的SMB端口(如445端口)的外部访问。

- 提高安全意识: 警惕来历不明的邮件和链接,不要轻易下载和运行未知来源的软件。

- 限制U盘使用: 在企业环境中,可以通过技术手段限制U盘等可移动存储设备的使用,或者对设备进行病毒查杀。

- 做好数据备份: 这是对抗勒索软件的最后一道防线,采用“3-2-1”备份原则(至少3份数据副本,存放在2种不同类型的介质上,其中至少有1份是离线或异地备份),这样即使被加密,也能恢复数据,而无需支付赎金。

WannaCry的恐怖之处在于它利用了内网自身的信任和开放性进行传播,切断它与互联网的连接并不能阻止它在内网中“兴风作浪”,只有修复它所利用的漏洞,才能真正地让它“束手就擒”。