DDI 本身并不是互联网接入控制的同义词,而是实现高效、自动化、安全的互联网接入控制的核心基础架构。

您可以这样理解它们的关系:

- DDI (DNS, DHCP, IPAM):是互联网的“地址簿”和“管理员”,它负责为网络中的每一台设备分配和管理唯一的身份(IP地址、域名),并确保它们能互相找到对方。

- 互联网接入控制:是网络的“门卫”和“规则制定者”,它决定哪些设备可以连接到互联网,连接后可以访问哪些服务,以及何时可以连接。

DDI 为互联网接入控制提供了至关重要的数据基础和执行点。 没有DDI,接入控制就会变得混乱、低效且难以管理。

DDI 分别是什么?

在深入理解它与接入控制的关系前,我们先简单拆解 DDI 的三个组成部分:

-

DNS (Domain Name System - 域名系统)

(图片来源网络,侵删)

(图片来源网络,侵删)- 作用:互联网的“电话簿”,它将人类易于记忆的域名(如

www.google.com)解析为机器能够识别的 IP 地址(如250.191.78)。 - 关键点:DNS 记录了“哪个名字”对应“哪个地址”,这是基于名称进行访问控制的基础。

- 作用:互联网的“电话簿”,它将人类易于记忆的域名(如

-

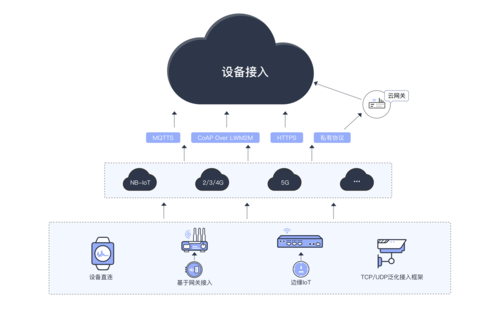

DHCP (Dynamic Host Configuration Protocol - 动态主机配置协议)

- 作用:网络的“自动分配器”,当设备(如你的手机、电脑)连接到网络时,DHCP 服务器自动为它分配一个 IP 地址、子网掩码、网关和 DNS 服务器地址等网络配置信息。

- 关键点:DHCP 确保了 IP 地址的动态、高效和无冲突分配,是 IP 地址管理的基础。

-

IPAM (IP Address Management - IP 地址管理)

- 作用:网络的“资产管理员”,它是一个集中化的工具或平台,用于规划、跟踪和管理网络中所有 IP 地址的使用情况,它记录了哪个 IP 地址分配给了哪台设备(通常通过 MAC 地址关联)、分配时间、租约到期时间等。

- 关键点:IPAM 提供了 IP 地址的“全生命周期视图”,是实现精细化、自动化控制的核心。

DDI 如何赋能互联网接入控制?

DDI 的三个组件协同工作,从不同层面为接入控制提供了强大的支持。

基于 DHCP 的接入控制

这是最直接、最底层的控制方式,DHCP 不仅分配地址,还可以携带策略信息。

- 接入控制策略:

- 地址分配范围:可以为不同用户群或设备类型设置不同的地址池,员工设备使用

168.1.x网段,访客设备使用168.2.x网段。 - 策略选项:DHCP 服务器可以在分配地址的同时,下发特定的策略选项,可以为访客设备分配一个 DNS 服务器,该服务器只提供有限的域名解析,或者直接将所有非 HTTPS 流量导向一个认证门户。

- 地址排除:可以在 DHCP 服务器上设置某些 IP 地址为“保留”或“排除”,确保关键服务器或打印机等设备使用固定 IP,同时阻止普通设备获取这些地址。

- 地址分配范围:可以为不同用户群或设备类型设置不同的地址池,员工设备使用

场景示例:公司网络通过 DHCP 为员工和访客分配不同网段的地址,访客网段的网关直接指向一个认证页面,完成认证后才能获得访问互联网的权限。

基于 DNS 的接入控制

DNS 是应用层访问的入口,因此是内容过滤和应用控制的关键点。

- 访问控制策略:

- 域名黑名单/白名单:这是最常见的 DNS 过滤方式,安全设备或 DNS 服务器可以维护一个黑名单列表,当用户尝试访问这些域名时,DNS 解析会失败,从而阻止访问,反之,白名单则只允许访问列表内的域名。

- 恶意域名拦截:利用威胁情报,实时更新和拦截已知的恶意软件、钓鱼、僵尸网络域名,在用户访问前就进行阻断。

- 内容分类过滤:可以对域名进行分类(如社交媒体、视频网站、游戏等),然后根据策略允许或阻止某一类别的网站。

- 响应策略:当解析一个被阻止的域名时,可以返回一个特定的 IP 地址(如公司的安全门户页面),向用户解释访问被阻止的原因。

场景示例:公司的 DNS 服务器配置了策略,在工作时间(9:00-18:00)阻止所有社交媒体和视频网站的域名解析,同时允许访问工作相关的网站,对于恶意域名,则进行 24/7 全天候拦截。

基于 IPAM 的精细化与自动化控制

IPAM 本身不直接执行“允许/拒绝”的动作,但它为其他安全系统提供了决策所需的关键数据,是实现自动化和精细化控制的大脑。

- 赋能接入控制:

- 设备身份识别:通过 IPAM 的 MAC 地址绑定功能,可以将 IP 地址与特定设备(如“张三的笔记本”、“打印机 A”)绑定,当发现一个未知 MAC 地址的设备试图获取 IP 时,系统可以触发警报或直接拒绝分配。

- 自动化策略执行:IPAM 可以与网络管理系统或防火墙联动,当一个 IP 地址的租约到期且未被续订时,IPAM 可以自动通知防火墙,撤销该 IP 地址的访问策略,实现“设备离线即权限失效”。

- 可视化与合规:IPAM 提供了网络 IP 资源的可视化地图,管理员可以一目了然地看到 IP 地址的分配情况,快速定位异常设备,并确保网络分配策略符合公司安全规定(如必须使用 IP/MAC 绑定)。

场景示例:公司规定所有 BYOD(自带设备)必须先通过 MDM(移动设备管理)系统注册,MDM 系统会将设备信息同步到 IPAM,当一台未注册的设备接入网络时,DHCP 服务器会查询 IPAM,发现该设备不在允许列表中,从而拒绝为其分配 IP 地址,从源头阻止其接入。

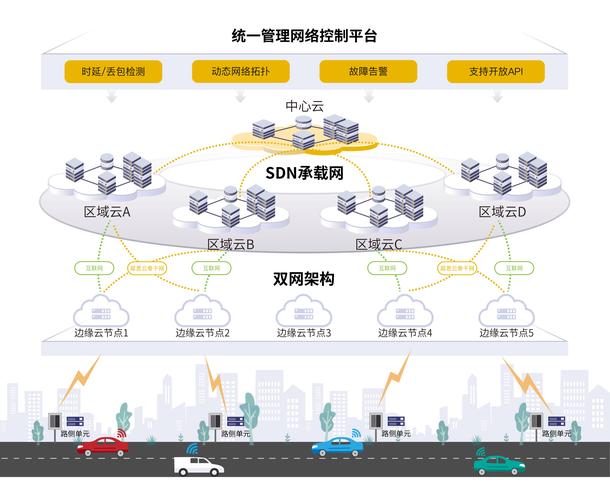

DDI 与传统防火墙的关系

很多人会问,有了防火墙,为什么还需要 DDI 来做接入控制?

它们是互补关系,工作在不同的层面:

| 特性 | 防火墙 | DDI (特别是 DNS/DHCP 控制) |

|---|---|---|

| 工作层级 | 网络层、传输层、应用层 | 会话层、应用层 (DNS/DHCP) |

| 控制对象 | 基于 IP 地址、端口、协议 的数据包流 | 基于 设备身份、域名 的连接意图 |

| 控制时机 | 连接建立后,对数据包进行检测和过滤 | 连接建立前,在请求阶段就进行干预 |

| 主要优势 | 强大的状态检测、应用识别、深度包检测 | 高效、低成本、应用层精准控制 |

| 典型场景 | 阻止来自某个 IP 的攻击流量、限制访问某个服务器的端口 | 阻止访问特定网站(如 Facebook)、控制员工上网行为、访客网络管理 |

最佳实践:将两者结合使用,构建纵深防御体系。

- DDI 作为第一道防线:在用户发起请求的源头(DNS 解析、DHCP 分配)就进行初步筛选,可以过滤掉大量无效或恶意的流量,减轻防火墙的负担。

- 防火墙作为第二道防线:对于通过了 DDI 筛选的流量,防火墙再进行更深度的安全检测,防止更复杂的、基于 IP 和端口的攻击。

互联网接入控制 DDI 指的是利用 DNS、DHCP、IPAM 这三大核心网络服务,构建一个自动化、智能化、精细化的互联网访问管理框架。

- DHCP 负责在设备接入时进行身份识别和初步隔离。

- DNS 负责在应用访问时进行内容过滤和意图控制。

- IPAM 作为大脑,提供数据支撑,实现策略的自动化和统一管理。

通过 DDI,企业可以实现对网络接入的从“粗放式管理”到“精细化运营”的转变,极大地提升网络的安全性和管理效率。