在数字化时代,"total control"(完全控制)已成为许多用户对设备、系统或数据管理能力的核心追求,无论是个人电脑、移动设备还是服务器环境,实现高效、安全的全面控制都能显著提升使用体验和工作效率,本文将从多个维度详细解析"total control"的实现方法、工具选择及实践技巧,帮助用户构建个性化的控制体系。

理解"total control"的核心维度

"Total control"并非单一功能,而是涵盖权限管理、自动化操作、系统优化和安全防护的综合能力,其核心可拆解为以下四个维度:

- 权限控制:决定用户对系统资源的访问范围,包括文件读写、程序执行、网络连接等基础权限,以及管理员权限的高级控制。

- 流程自动化:通过预设规则或脚本,减少重复性人工操作,如定时任务、批量处理、条件触发等。

- 实时监控:对系统状态、资源占用、网络活动等进行动态跟踪,及时发现异常并响应。

- 安全加固:通过访问限制、数据加密、漏洞修复等手段,确保控制权不被滥用或窃取。

不同场景下的"total control"实现方案

(一)操作系统层面

以Windows和Linux为例,系统级控制是基础:

- Windows:

- 组策略编辑器:通过

gpedit.msc实现精细化管理,如禁用自动播放、限制USB设备使用等。 - 任务计划程序:设置自动化任务,如定时清理临时文件、自动备份重要数据。

- PowerShell脚本:编写脚本批量管理用户账户、服务及注册表项,示例:

# 禁用指定服务 Set-Service -Name "SysMain" -StartupType Disabled Stop-Service -Name "SysMain"

- 组策略编辑器:通过

- Linux:

- sudo权限配置:编辑

/etc/sudoers文件,为用户分配特定命令的执行权限。 - systemctl管理服务:通过

systemctl enable/disable/start/stop控制服务生命周期。 - Cron定时任务:使用

crontab -e设置周期性任务,如0 2 * * * /usr/bin/apt update实现每日自动更新。

- sudo权限配置:编辑

(二)设备与网络控制

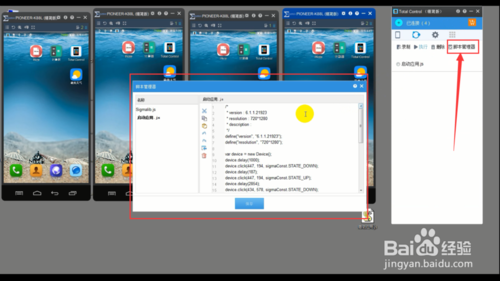

- 移动设备(Android):

- ADB调试:通过

adb shell命令获取设备最高权限,可卸载预装应用、修改系统文件。 - Magisk模块:以系统级Root方式实现模块化控制,如禁用广告、增强性能。

- ADB调试:通过

- 路由器与网络:

- OpenWrt固件:刷入开源固件后,通过LuCI界面实现流量控制、端口转发及VPN配置。

- 防火墙规则:使用

iptables或nftables限制特定IP访问,控制端口开放范围。

(三)数据与应用管理

- 数据库控制:

- MySQL/MariaDB:通过

GRANT语句分配用户权限,如GRANT SELECT, INSERT ON database.* TO 'user'@'localhost'。 - Redis:使用

CONFIG SET命令动态调整内存限制及持久化策略。

- MySQL/MariaDB:通过

- 企业级应用:

- Active Directory:集中管理域内计算机、用户及策略,实现统一认证和权限分配。

- Docker容器:通过

docker run命令控制容器资源限制,如--memory="2g"限制内存使用。

工具对比与选择建议

为实现"total control",不同场景下的工具选择至关重要,以下是常用工具的对比:

| 控制类型 | 工具/技术 | 适用场景 | 优势 | 学习成本 |

|---|---|---|---|---|

| 系统权限管理 | Windows组策略 | 企业环境批量策略配置 | 图形化界面,无需编程 | 中等 |

| sudo | Linux多用户权限分配 | 精细化控制,审计日志 | 低 | |

| 自动化脚本 | PowerShell | Windows系统管理 | 功能强大,与.NET生态集成 | 中等 |

| Bash/Python | Linux跨平台自动化 | 开源免费,社区支持丰富 | 中等 | |

| 网络控制 | iptables/nftables | Linux防火墙规则配置 | 高性能,灵活性强 | 高 |

| pfSense | 企业级网络安全 | 硬件加速,可视化界面 | 中等 | |

| 数据库管理 | MySQL Workbench | 数据库设计与权限管理 | 图形化操作,支持ER建模 | 低 |

| Redis CLI | Redis实时配置与监控 | 命令简洁,响应迅速 | 低 |

选择工具时需考虑:系统兼容性、安全性要求、扩展性需求及团队技术储备,中小企业可优先使用开源工具降低成本,而大型企业则需选择支持审计和集中管理的商业解决方案。

安全与风险控制

实现"total control"的同时,必须防范权限滥用和安全漏洞:

- 最小权限原则:仅授予完成工作所需的最小权限,避免使用root/administrator账户进行常规操作。

- 双因素认证(2FA):对管理员权限启用2FA,防止密码泄露导致控制权丢失。

- 定期审计:通过日志分析工具(如ELK Stack)监控异常操作,定期检查权限配置。

- 备份与恢复:在修改关键配置前,完整备份系统及数据,确保故障时可快速恢复。

实践案例:构建个人服务器控制体系

以搭建个人NAS为例,实现"total control"的步骤如下:

- 硬件选择:使用群晖或软路由设备,安装OpenMediaVault(OMV)系统。

- 权限分配:创建不同用户组,如"家庭成员"(只读权限)、"管理员"(完全控制权限)。

- 自动化配置:

- 通过Cron任务每日凌晨自动备份数据到云存储。

- 使用Docker部署Home Assistant,实现智能家居设备联动控制。

- 安全加固:

- 禁用SSH root登录,仅允许密钥认证。

- 配置fail2ban防止暴力破解。

- 监控方案:部署Prometheus+Grafana,实时监控CPU、内存及网络流量。

通过上述步骤,用户可实现对NAS存储、数据访问、设备管理的全方位控制,同时保障系统安全稳定运行。

相关问答FAQs

问题1:如何在不牺牲安全性的前提下提升系统控制效率?

解答:可通过分层控制策略实现安全与效率的平衡,将操作分为日常操作(受限权限)和管理操作(高权限),使用脚本自动化重复任务减少人工干预,同时引入权限审批流程(如sudoers文件中的requiretty和passwd_timeout设置),利用工具如Ansible实现批量配置管理,避免手动操作带来的安全风险。

问题2:个人用户如何低成本实现设备的"total control"?

解答:个人用户可优先选择开源工具组合,在Windows中使用PowerShell脚本+任务计划程序实现自动化;在Linux中通过Bash脚本+Cron任务管理日常操作;移动设备可借助Magisk(Android)或越狱(iOS)获取系统权限,但需注意法律风险,利用云服务(如AWS Lambda、Azure Functions)实现跨设备自动化控制,无需自建服务器即可降低成本。