ettercap 0.8.2是一款功能强大的网络嗅探与分析工具,广泛应用于网络安全测试、协议分析和中间人攻击(MITM)场景,以下将详细介绍其安装、配置及使用方法,帮助用户快速掌握该工具的核心功能。

安装与环境准备

ettercap 0.8.2的安装需根据操作系统选择不同方式:

-

Linux(Kali/Ubuntu)

在终端执行以下命令:sudo apt update && sudo apt install ettercap -y # Ubuntu/Debian # 或 sudo apt install ettercap-graphical # 图形界面版本

Kali Linux默认已预装,可直接使用。

-

Windows

从官方源码下载Windows版本,解压后运行ettercap.exe,需提前安装WinPcap或Npcap(数据包捕获驱动)。 (图片来源网络,侵删)

(图片来源网络,侵删) -

依赖库检查

确保系统已安装libpcap(Linux)或WinPcap(Windows),这是ettercap捕获网络数据包的基础。

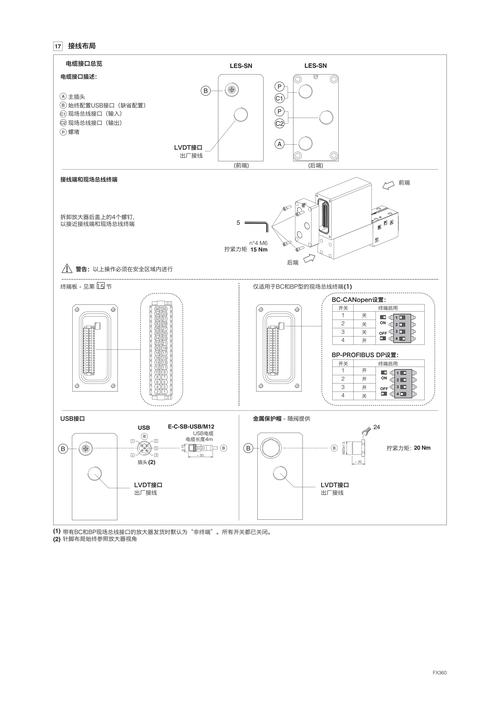

核心功能与界面介绍

图形界面(GTK)启动

ettercap -G # Linux图形界面

主界面分为四个区域:

- 顶部菜单栏:包含嗅探、扫描、攻击等选项。

- 左侧主机列表:显示扫描到的活跃主机。

- 中间数据包视图:实时显示捕获的数据流。

- 右侧插件栏:加载扩展功能(如DNS欺骗、HTTP过滤)。

命令行界面(CLI)

ettercap -i eth0 -T -q -M arp:remote /目标IP/ /目标网关/

参数说明:

-i:指定网络接口(如eth0)。-T:使用文本模式。-q:静默模式,减少输出信息。-M:指定攻击方式(arp为ARP欺骗)。

实战操作流程

扫描网络

- 图形界面:

Targets→Scan for hosts→Scan(选择本地网络范围)。 - 命令行:

ettercap -i eth0 -T -q -M arp:local // //

选择目标

扫描完成后,主机列表会显示所有活跃设备,通过Ctrl+H添加目标:

- 单台主机:

/IP地址/(如/192.168.1.100/)。 - 整个网段:

/IP地址/子网掩码(如/192.168.1.0/255.255.255.0/)。

中间人攻击配置

以ARP欺骗为例:

- 选择目标:在主机列表中标记目标主机和网关。

- 启动嗅探:

Mitm→Arp poisoning→Sniff connections。 - 启用数据包过滤:

View→Filters→ 添加规则(如过滤HTTP请求)。

数据包分析

在中间视图中可查看明文数据,如HTTP请求、账号密码等,支持Ctrl+F搜索关键字。

高级功能应用

DNS欺骗

在Plugins → Manage the plugins → dns_spoof中启用,可篡改DNS解析结果(如将www.example.com指向恶意IP)。

SSLStrip(HTTPS降级)

需配合sslstrip工具使用:

ettercap -T -q -M arp:remote /目标IP/ /目标网关/ -P sslstrip

剥离HTTPS连接,将流量转为HTTP以便嗅探。

自定义过滤器

在Filters中编写规则,

if (ip.proto == TCP) { log(TCP); }

可将TCP协议数据包记录到日志。

注意事项与法律风险

- 授权使用:仅限测试自身网络或获得明确授权的环境,非法入侵他人网络可能触犯法律。

- 防御措施:

- 启用ARP绑定(

arp -s 网关IP 网关MAC)。 - 使用HTTPS加密敏感通信。

- 启用ARP绑定(

- 工具版本:0.8.2较旧,部分功能可能存在漏洞,建议在隔离环境测试。

常见问题FAQs

Q1: ettercap提示“Interface not found”怎么办?

A: 检查网络接口名称是否正确,使用ifconfig(Linux)或ipconfig /all(Windows)查看接口列表,确保-i参数后的名称与实际一致。

Q2: 为什么捕获不到HTTPS数据?

A: HTTPS流量加密,直接嗅探只能看到密文,需通过SSLStrip降级或配置 ettercap 的SSL证书欺骗功能(需目标信任伪造证书)。